符合功能安全标准的嵌入式软件性能分析与开发解决方案

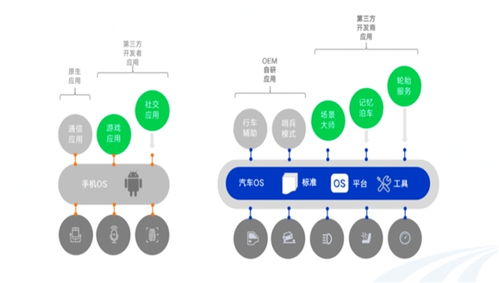

随着嵌入式系统在汽车、航空、工业控制及医疗设备等安全关键领域的广泛应用,确保其软件不仅功能正确,而且性能可靠、符合功能安全标准,已成为技术开发的核心挑战。本文旨在探讨一套完整的、符合ISO 26262、IEC 61508等主流功能安全标准的嵌入式软件性能分析与开发解决方案。

一、 核心挑战与需求分析

在安全关键型嵌入式系统中,软件性能问题(如时序违规、资源耗尽、死锁等)可能直接导致系统失效,引发严重后果。功能安全标准不仅要求软件功能正确,更强调其行为的可预测性、可验证性以及在预期范围内的鲁棒性。因此,传统的性能分析与开发方法必须融入安全生命周期,满足以下关键需求:

- 可追溯性:性能指标与安全需求之间需建立明确的追溯关系。

- 可验证性与确认:性能分析结果必须客观、可度量,并能在开发各阶段(从模型到代码)进行验证。

- 确定性行为:系统在最坏情况下的执行时间(WCET)、内存占用等必须有界且可分析。

- 故障容忍与安全状态:即使在性能超载或资源异常时,系统也应能进入或维持预设的安全状态。

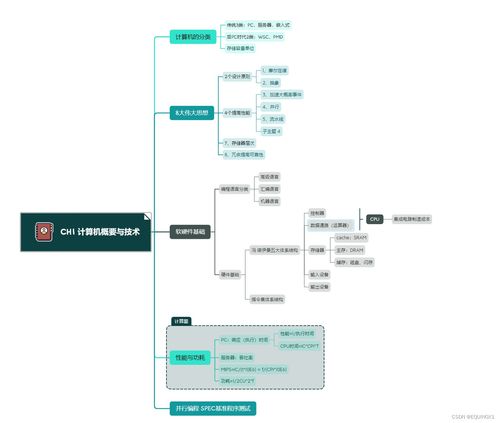

二、 集成化的解决方案框架

一套完整的解决方案贯穿软件开发的V模型全过程,将性能分析与功能安全流程深度融合。

1. 需求与架构阶段:

- 安全需求分解:将功能安全需求(如ASIL等级)转化为具体的、可验证的软件性能约束(如最坏情况执行时间、任务调度周期、堆栈深度限制)。

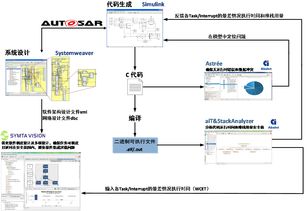

- 基于模型的性能预估:在架构设计早期,使用符合安全标准的建模工具(如Simulink with Safety-Critical Tools)进行仿真,对任务调度、总线负载、内存访问进行初步分析,识别潜在的时序和资源冲突风险。

2. 设计与实现阶段:

- 确定性代码生成:采用经过认证的代码生成工具,从经过验证的模型自动生成代码,确保代码结构与模型一致,减少非确定性行为。

- 静态性能分析:集成静态分析工具,对源代码进行数据流、控制流分析,识别可能导致性能瓶颈或不确定性的代码模式(如动态内存分配、递归、未绑定的循环)。

- 资源分析与配置:精确分析和管理内存(栈、堆)、CPU时间、中断延迟等资源,确保配置满足安全约束。

3. 验证与确认阶段:

- 动态性能测试与测量:

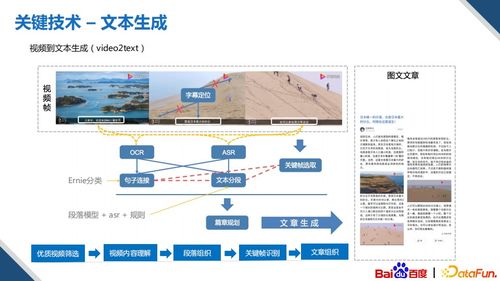

- WCET分析:结合静态分析(基于抽象解释或模型检查)和动态测量(在目标硬件或高保真仿真器上),确定关键任务路径的最坏执行时间。

- 跟踪与剖析:使用非侵入式或低侵入式的跟踪工具(如ETM/ITM跟踪),在系统实际运行中收集详细的执行轨迹、中断响应时间等数据。

- 背靠背测试:比较模型仿真结果与目标硬件上的执行结果,验证性能一致性。

- 基于需求的测试:设计测试用例,专门验证软件在极端负载、资源枯竭等边界条件下的行为是否符合安全要求。

- 覆盖率分析:确保性能测试覆盖了所有相关的安全需求和代码结构(如任务调度路径)。

4. 工具链的认证支持:

整个解决方案依赖于一系列经过认证或适用于安全开发的工具(如Tessy for unit testing, Lauterbach TRACE32, AbsInt的aiT WCET分析器等)。这些工具需提供完备的验证文档(工具置信度等级,TCL),以证明其输出结果在安全生命周期中的可信度。

三、 关键技术实践

- 时间触发架构(TTA)与确定性调度:采用TDMA或静态循环调度等策略,从架构上保证时序确定性。

- 内存保护与分区:利用MPU/MMU实现空间隔离,防止因某个模块的内存错误或性能异常波及其他安全关键功能。

- 性能监控与运行时保障:在系统中嵌入轻量级的运行时监控机制(如看门狗、执行时间监控器),一旦检测到性能超限,立即触发安全机制。

- 数据记录与取证:记录关键的性能相关事件,为失效分析和安全审计提供依据。

四、 结论

构建符合功能安全标准的嵌入式软件性能分析解决方案,绝非简单工具的堆砌,而是一个将性能工程深度融入安全开发生命周期的系统性工程。它要求开发团队从需求源头就将性能视为安全属性,并借助一套经过验证的、集成的工具链和方法论,在设计的每个阶段进行严格的分析、验证与确认。只有这样,才能确保最终交付的嵌入式软件不仅在功能上正确,在复杂的实时环境中也具备可预测、可信赖的高性能表现,从而为安全关键系统的可靠运行奠定坚实基础。

最新产品